quarta-feira, 30 de dezembro de 2009

IExplorer ou Mozilla FireFox qual o melhor navegador? By Kilegals

Internet Explorer - 80,6% dos acessos

Mozilla Firefox - 17,9% dos acessos

Outros (principalmente Opera, Safari) - 1,5% dos acessos

O Internet Explorer é um navegador de licença proprietária produzido pela Microsoft e integrado a todas as versões mais recentes do Windows. Sua versão mais difundida é a 8 com o service pack 3, porém está muito próxima de ser lançada definitivamente no mercado.

O Mozilla Firefox é um navegador open source (software livre), multi plataforma, desenvolvido pela Mozilla Foundation em conjunto com centenas de colaboradores. Atualmente está na versão 3.5.6 (versão estável) e é gratuito para download e instalação.

O que eu gostaria de comentar é um fato curioso: apesar do navegador Firefox estar, no mínimo, uma geração à frente do seu concorrente direto ele ainda possui uma fatia do mercado bastante pequena. Muitas das novidades comentadas para o futuro IE 7 já existem no Firefox e são extremamente interessantes. Em uma avaliação rápida entre Firefox e o IE atual (8):

O navegador Firefox contém muito menos bugs; é mais seguro; dá suporte aos padrões Web especificados pelo W3C; é multi plataforma - funcionando adequadamente em sistemas operacionais distintos; utiliza a Gecko engine - tornando o "carregamento" das páginas muito mais rápido e interativo, principalmente páginas com grande volume de dados; tem o conceito das Extensions - permitindo aos usuários agregarem novas funções e tornar o Firefox altamente personalizável; navegação por abas e muitas outras coisinhas.

A Microsoft tem toda a competência para colocar no mercado um produto de qualidade, mas vai ter que trabalhar duro para que a sua versão 8 do Internet Explorer se iguale a tantas inovações e melhorias que o firefox já disponibiliza ao seus usuários.

Mozilla Firefox - 17,9% dos acessos

Outros (principalmente Opera, Safari) - 1,5% dos acessos

O Internet Explorer é um navegador de licença proprietária produzido pela Microsoft e integrado a todas as versões mais recentes do Windows. Sua versão mais difundida é a 8 com o service pack 3, porém está muito próxima de ser lançada definitivamente no mercado.

O Mozilla Firefox é um navegador open source (software livre), multi plataforma, desenvolvido pela Mozilla Foundation em conjunto com centenas de colaboradores. Atualmente está na versão 3.5.6 (versão estável) e é gratuito para download e instalação.

O que eu gostaria de comentar é um fato curioso: apesar do navegador Firefox estar, no mínimo, uma geração à frente do seu concorrente direto ele ainda possui uma fatia do mercado bastante pequena. Muitas das novidades comentadas para o futuro IE 7 já existem no Firefox e são extremamente interessantes. Em uma avaliação rápida entre Firefox e o IE atual (8):

O navegador Firefox contém muito menos bugs; é mais seguro; dá suporte aos padrões Web especificados pelo W3C; é multi plataforma - funcionando adequadamente em sistemas operacionais distintos; utiliza a Gecko engine - tornando o "carregamento" das páginas muito mais rápido e interativo, principalmente páginas com grande volume de dados; tem o conceito das Extensions - permitindo aos usuários agregarem novas funções e tornar o Firefox altamente personalizável; navegação por abas e muitas outras coisinhas.

A Microsoft tem toda a competência para colocar no mercado um produto de qualidade, mas vai ter que trabalhar duro para que a sua versão 8 do Internet Explorer se iguale a tantas inovações e melhorias que o firefox já disponibiliza ao seus usuários.

segunda-feira, 28 de dezembro de 2009

Windows vs. Linux: De que lado ficar? By Kilegals

Futebol, política e religião são três assuntos tradicionalmente polêmicos e potencialmente violentos. Dezenas, centenas ou milhares de anos de discussão ainda não levaram as pessoas a uma conclusão geral sobre alguma destas questões, e provavelmente nunca levarão. Em uma escala menor, menos dramática, e que, provavelmente, não causou ou causará violência, surge outro debate sem fim: qual é o melhor sistema operacional?

Assim como nas questões citadas acima, existem dezenas de posições possíveis para o debatedor. Mas neste caso, a dualidade mais polêmica e mais importante é, sem dúvida, entre o Windows e o Linux. O espaço no mundo da informática é cada vez mais disputado e os produtores de cada sistema operacional especializam seus produtos, numa tentativa de adquirir uma quantidade cada vez maior de usuários.

Há alguns anos, a visão geral era de que, enquanto o Windows era um sistema operacional amigável e acessível, o Linux era algo reservado para usuários com um nível de conhecimento muito alto, que entendiam não apenas da interface do seu computador, como também das particularidades técnicas relativas ao próprio processamento de dados. Hoje em dia, este tipo de visão já não é tão difundida: computadores comprados até mesmo em lojas populares estão, cada vez mais, sendo equipados com Linux em vez do Windows. Por quê?

Esta pergunta fatídica tem dezenas de respostas, e também não analisa a questão por inteiro, pois a decisão de qual sistema operacional será utilizado pelo usuário não é, de forma alguma, definitiva. É um novo tipo de debate, no qual o debatedor pode ver através da perspectiva de seu oponente, trocando de lado à vontade, sem medo.

Até injeção na testa

Sem dúvida, o principal motivo pelo qual a popularidade do Linux cresce a cada instante é o fato dele, por definição, ser gratuito. É um sistema operacional open source, que pode, ao contrário do Windows, livremente ser adaptado e customizado para cada usuário, dependendo de seu nível de conhecimento. Para a maior parte da população, essa possibilidade de alteração e edição não é interessante, pois ainda requer uma habilidade técnica consideravelmente grande.

Sem dúvida, o principal motivo pelo qual a popularidade do Linux cresce a cada instante é o fato dele, por definição, ser gratuito. É um sistema operacional open source, que pode, ao contrário do Windows, livremente ser adaptado e customizado para cada usuário, dependendo de seu nível de conhecimento. Para a maior parte da população, essa possibilidade de alteração e edição não é interessante, pois ainda requer uma habilidade técnica consideravelmente grande.O primeiro aspecto a ser avaliado pelo usuário do Linux é a distribuição adequada às suas intenções. Existem dezenas de opções, desde aquelas mais amigáveis e simples, como Kurumin e Ubuntu, feitas para quem não tem intimidade com o ambiente Linux, até as mais complexas, como Debian e Slackware, orientadas para usuários com conhecimentos técnicos profundos.

A aquisição do Linux é muito simples. Usuários de conexão de banda larga podem baixar gratuitamente qualquer uma das dezenas de versões disponíveis, e aqueles que ainda utilizam linha discada certamente podem encontrar na banca mais próxima de sua casa uma ou outra revista que traz consigo, sem custo adicional, um CD com uma distribuição do sistema operacional em sua versão integral.

A aquisição do Linux é muito simples. Usuários de conexão de banda larga podem baixar gratuitamente qualquer uma das dezenas de versões disponíveis, e aqueles que ainda utilizam linha discada certamente podem encontrar na banca mais próxima de sua casa uma ou outra revista que traz consigo, sem custo adicional, um CD com uma distribuição do sistema operacional em sua versão integral.O Windows, por outro lado, é vendido normalmente, como um software qualquer. O custo, relativamente alto, é muito pouco atraente para usuários iniciantes. Redes de lojas que comercializam computadores estão, cada vez mais, optando por disponibilizar o Linux em suas máquinas, para reduzir seus preços e atrair mais clientes.

Primeira impressão

O primeiro contato que o usuário tem com o sistema operacional de seu computador recém-comprado é com a sua interface. Essa, tradicionalmente, é uma grande vantagem do Windows, cuja aparência sempre foi um foco de seu desenvolvimento. Porém, várias opções de ambientes gráficos alternativos estão revertendo essa situação, tornando o Linux um sistema operacional mais bonito, elegante e atraente.

Uma vez que o usuário se adapta à cara de seu sistema operacional, a compatibilidade com os programas mais úteis e populares torna-se o fator mais relevante. Este sempre foi outro estigma do Linux: o de não ser compatível com a maioria dos softwares utilizados pelo usuário padrão. Porém, os desenvolvedores notaram essa dificuldade de adaptação e, hoje em dia, qualquer distribuição Linux possui um sistema de gerenciamento de pacotes, que gera uma lista dos programas mais utilizados por usuários ao redor do mundo, e permite sua instalação de forma automática e simples.

Mas, para aqueles que ainda não estão satisfeitos com a facilidade crescente de encontrar seus softwares favoritos ou seus equivalentes para Linux, surgem diversas possibilidades de emulação do ambiente Windows, que permitem a utilização de programas individualmente ou até mesmo do sistema operacional inteiro.

Mesmo havendo essa possibilidade de rodar programas do Windows no ambiente Linux, essa troca ainda não é tão simples quanto parece. Jogadores vão se decepcionar com a perda de performance na tradução. O emulador de sistema precisa traduzir todo o conjunto de instruções de um ambiente para o outro, para então realizar a sua leitura. Esse é um processo que força muito a capacidade do computador, desvia recursos do pesado processamento de dados exigido para o funcionamento de jogos modernos, e, desta forma, acaba aumentando os requerimentos destes games, que já são normalmente altos.

Mesmo havendo essa possibilidade de rodar programas do Windows no ambiente Linux, essa troca ainda não é tão simples quanto parece. Jogadores vão se decepcionar com a perda de performance na tradução. O emulador de sistema precisa traduzir todo o conjunto de instruções de um ambiente para o outro, para então realizar a sua leitura. Esse é um processo que força muito a capacidade do computador, desvia recursos do pesado processamento de dados exigido para o funcionamento de jogos modernos, e, desta forma, acaba aumentando os requerimentos destes games, que já são normalmente altos.

Estes requerimentos eram um problema, pois uma boa parte dos equipamentos mais poderosos não era utilizável com o Linux, graças à incompatibilidade da arquitetura de hardware com o sistema operacional e à ausência de drivers. Hoje, a maior parte dos computadores pessoais é compatível com o sistema. Mas não se engane: isso ainda não satisfaz a necessidade de poder de processamento aumentada vertiginosamente pela emulação de sistema operacional.

Cada macaco no seu galho

Então, qual é a resposta da pergunta feita no começo deste artigo? Qual é o melhor sistema operacional? Windows ou Linux? Na verdade, esta é uma pergunta irrelevante. Não importa qual dos dois é melhor. No fim das contas, a decisão sobre qual sistema operacional vai ser mais adequado depende, principalmente, do tipo de usuário. Usuários casuais talvez prefiram a tradição e a popularidade do Windows. Talvez esta também seja a preferência de jogadores. Usuários com nível técnico mais alto talvez prefiram o Linux. Ou não.

Um sistema operacional não passa de um conjunto de ferramentas, produzidas para aproximar o software e o hardware, criando um processo de interação que seja, sobretudo, eficiente e confortável para quem utiliza o computador. Não há razão para confronto entre adeptos de Linux e Windows, e é inútil discutir qual dos dois sistemas é fundamentalmente melhor. Mesmo se um deles for, de fato, mais desenvolvido do que o outro, o que realmente importa é o conforto e a satisfação do usuário.

sexta-feira, 25 de dezembro de 2009

Como Montar uma Rede Wireless Passo-a-Passo By Toré and Kilegals

Redes Wireless estão em franco crescimento. Novas redes são implementadas, com soluções mais rápidas, abrangentes e confiáveis. Até pouco tempo, elas eram caras e difícil de usar. Ouvimos

muitos casos de empresas pagando milhares de dólares, só para descobrir que o alcance de seu equipamento não era suficiente para seu escritório. Este artigo responde às três perguntas mais comuns de primeiros usuários de redes sem fios: o que devo comprar, o que preciso fazer, e como colocar tudo funcionando junto.

muitos casos de empresas pagando milhares de dólares, só para descobrir que o alcance de seu equipamento não era suficiente para seu escritório. Este artigo responde às três perguntas mais comuns de primeiros usuários de redes sem fios: o que devo comprar, o que preciso fazer, e como colocar tudo funcionando junto.

Redes Wireless estão em constante progresso, entretanto o princípio básico é o mesmo. Em vez de usar cabos para transmitir informações de um ponto até outro (ou muitos), usa-se sinais de rádio.

A comparação mais íntima que pode ser feita é com o telefone sem fio a 2.4GHz. De fato, a tecnologia usada é quase idêntica, e quanto aos benefícios, nem se fala. Com uma rede sem fios um computador ou laptop podem ser movidos em qualquer lugar dentro do alcance da rede sem a interrupção de serviço de rede. Isto significa que se você tiver um laptop, você pode ficar na sua poltrona favorita e acessar a Internet ou acesso sua rede sem arrastar um fio através da

sala.

sala.

O que Comprar – padrões de rede

Há três padrões principais para as Redes Wireless: 802.11b, 802.11a e 802.11g. Cada padrões tem suas vantagens e desvantagens. Ao selecionar um padrão em rede você deve considerar cuidadosamente suas necessidades em termos de alcance, layout do prédio, e custos.

802.11B O tipo de Rede sem fios mais popular é o 802.11b. Tem uma velocidade de máximo de 11 Mbps, com um alcance de máximo operacional de 100 metros em ambiente fechado e 180 metros em

uma área aberta. A distância do ponto de acesso determina diretamente a velocidade da conexão. A 20 metros a velocidade é normalmente 11 Mbps. Em alcances de 70-110 metros a velocidade pode cair

para 1 Mbps ou abaixo que pode causar esporádica perda de sinal, bem como lentidão na conexão.

uma área aberta. A distância do ponto de acesso determina diretamente a velocidade da conexão. A 20 metros a velocidade é normalmente 11 Mbps. Em alcances de 70-110 metros a velocidade pode cair

para 1 Mbps ou abaixo que pode causar esporádica perda de sinal, bem como lentidão na conexão.

802.11b opera na popular faixa de freqüência de 2.4GHz, que pode causar problemas com telefones sem fio e fornos microondas em raras ocasiões.

802.11A Em comparação com 802.11b, 802.11a é mais rápido, porém os equipamentos usandos este padrão são freqüentemente mais caros. Fornece um aumento significante em velocidade (até 54 Mbps) mas com um alcance operacional menor. Em distâncias superiores a 30 metros há redução na velocidade, mas em alcance menores fica entre 22 e 40 Mbps. Este equipamento utiliza a freqüência de 5GHz, que significa mais confiabilidade, especialmente se você tiver outras redes

de Rede sem fios na mesma área.

de Rede sem fios na mesma área.

802.11G Uma nova linha de produtos de fabricantes de rede sem fios combina os conceitos de 802.11a e 802.11b. Conhecida como Tecnologia “G” (802.11g), apresenta a velocidade de um

equipamento 802.11a, mas é completamente compatível com as rede 802.11b existentes. É

ligeiramente mais barato que a tecnologia 802.11a, mas ainda usa a 2.4 faixa de GHz, então ele pode ainda causar problemas com outros dispositivos. É uma pontes entre 802.11a e b, ao mesmo

tempo em que fornece uma versão aperfeiçoada para uma rede “b” existente. O alcance é o mesmo que 802.11b. Este padrão não é compatível com 802.11a.

equipamento 802.11a, mas é completamente compatível com as rede 802.11b existentes. É

ligeiramente mais barato que a tecnologia 802.11a, mas ainda usa a 2.4 faixa de GHz, então ele pode ainda causar problemas com outros dispositivos. É uma pontes entre 802.11a e b, ao mesmo

tempo em que fornece uma versão aperfeiçoada para uma rede “b” existente. O alcance é o mesmo que 802.11b. Este padrão não é compatível com 802.11a.

É recomendável que você adquira todos os equipamentos para sua rede Wireless de um único fabricante. Muitos oferecem soluções integradas que dão maior alcance e velocidade uma vez que

todos os componentes usam a mesma tecnologia e boa parte dos processos de verificação e compatibilização podem ser otimizados. Equipamentos das marcas D-Link e LinkSys oferecem essas características, com alguns chegando a desempenho superior ao de redes cabeadas a 100Mbps.

todos os componentes usam a mesma tecnologia e boa parte dos processos de verificação e compatibilização podem ser otimizados. Equipamentos das marcas D-Link e LinkSys oferecem essas características, com alguns chegando a desempenho superior ao de redes cabeadas a 100Mbps.

Layout de Rede - De que eu preciso?

A primeira coisa nós vamos enfocar é, “O que eu preciso, exatamente?” Isto pode ser uma pergunta complicada. Muitas pessoas migram para Rede sem fios por sua relação custo-benefício comparada a

uma rede cabeada. Em algumas instâncias uma rede cabeada é cara demais para se instalar. Embora uma rede de Rede sem fios tenha bom custo-benefício, há assuntos que precisam ser considerados

como alcance de sinal, velocidade de rede e interferência.

Redes Wireless para dois sistemas: Com somente dois computadores, um ponto de acesso não é necessário. Tudo que você precisa é um adaptador de Rede sem fios para cada computador. Este tipo de instalação é chamado Adhoc, e é facilmente configurada.

Figura 1

Figura 1

Nota: Se você desejar compartilhar uma conexão de internet, você pode usar um proxy para realizar isto. Também, Windows ME, 2000, e XP oferecem recursos de compartilhamento básico de Conexão à Internet embutidos.

Localização, Localização, Localização As dimensões físicas da área e o número de

computadores que precisam de acesso de rede determinam o tipo de equipamento de Rede sem fios necessário. Se todos os computadores estão em uma área pequena, digamos um escritório não mais do que 40-50 metros metros, com algumas paredes, tudo de que se precisa são: (1) adaptador de rede de Rede sem fios por computador e (1) Access Point Wireless (ou Roteador se uma conexão de banda larga precisa ser compartilhada). Para configurar a rede, instale um adaptador de rede de Rede sem fios em cada computador e ligue o Access Point ou Roteador em uma posição central. O diagrama

abaixo de explica este conceito em mais detalhe:

Figura 2

computadores que precisam de acesso de rede determinam o tipo de equipamento de Rede sem fios necessário. Se todos os computadores estão em uma área pequena, digamos um escritório não mais do que 40-50 metros metros, com algumas paredes, tudo de que se precisa são: (1) adaptador de rede de Rede sem fios por computador e (1) Access Point Wireless (ou Roteador se uma conexão de banda larga precisa ser compartilhada). Para configurar a rede, instale um adaptador de rede de Rede sem fios em cada computador e ligue o Access Point ou Roteador em uma posição central. O diagrama

abaixo de explica este conceito em mais detalhe:

Figura 2

Um assunto importante que deve ser tratado quando instalando uma rede de Rede sem fios é a localização e o material de paredes. Paredes podem cortar o sinal de Rede sem fios pela metade, ou até mais. Isto é crucial quando se decide onde colocar o Roteador ou Access Point. No diagrama acima nenhum computador está a mais de 30 metros do Access Point, com poucas paredes para degradar o sinal. Este ambiente é preferível, mas nem sempre possível.

Fatorando o número de PCs A primeira pergunta a fazer é: Quantos computadores se ligarão a esta rede sem fios? Se você já tiver uma rede cabeada, você precisará criar uma rede Híbrida, que é discutida à frente.

Redes Wireless para três ou mais sistemas Se a rede vai conter mais então dois sistemas então uma Ad hoc rede não vai ser uma boa solução. Com três ou mais sistemas um Access Point ou

Roteador devem ser colocados em uma localização central com repetidores ou Access Points adicionais extendendo o alcance tanto quanto preciso. Quando trabalhar com redes sem fios, sempre

tente usar todos os equipamentos de uma única marca! Isso prevene muitas dores de cabeça mais tarde (e exige muito menos configuração).

Roteador devem ser colocados em uma localização central com repetidores ou Access Points adicionais extendendo o alcance tanto quanto preciso. Quando trabalhar com redes sem fios, sempre

tente usar todos os equipamentos de uma única marca! Isso prevene muitas dores de cabeça mais tarde (e exige muito menos configuração).

Instalação de uma LAN de Rede sem fios de quatro computadores

Você tem quatro (4) computadores em sua rede, você não tem conexão de banda larga à Internet e todos os computadores estão a 30 metros de distância um do outro. Para este tipo de rede o equipamento seguinte é necessário: (1) Access Point Wireless e (4) Adaptadores de Rede Wireless.

O NICs pode ser USB (externa), PCI (interna), ou, no caso de um laptop, PCMCIA. Os adaptadores Wireless USB são o tipo mais versátil nesta situação uma vez que sua antena pode ser posicionada longe de qualquer obstáculo fornecido pelo PC propriamente ou a escrivaninha. O desempenho de

NICs USB e PCI são aproximadamente idênticos, porém na maioria das situações a USB uma vai ter

uma melhor linha de visão com o Access Point ou Roteador. Quanto melhor a Linha de Visão, mais alta a velocidade.

Quando comprar equipamento de Rede sem fios lembre-se sempre de certificar-se de que todos seja do mesmo tipo de WiFi. O mais comum é tipo 802.11b, e a maior parte de equipamento é compatível com este padrão. Uma vez você tem comprado um Access Point básico e seus quatro adaptadores de rede, é hora de começar!

NICs USB e PCI são aproximadamente idênticos, porém na maioria das situações a USB uma vai ter

uma melhor linha de visão com o Access Point ou Roteador. Quanto melhor a Linha de Visão, mais alta a velocidade.

Quando comprar equipamento de Rede sem fios lembre-se sempre de certificar-se de que todos seja do mesmo tipo de WiFi. O mais comum é tipo 802.11b, e a maior parte de equipamento é compatível com este padrão. Uma vez você tem comprado um Access Point básico e seus quatro adaptadores de rede, é hora de começar!

Passo 1: Ache um local apropriado para o Access Point

Para alcançar o melhor sinal com a menor interferência da mobília e dispositivos elétricos mantenha o Ponto de Acesso a cerca de 1,60m de altura. Coloque o Access Point em uma estante, armário, ou monte-o na parede.

Para alcançar o melhor sinal com a menor interferência da mobília e dispositivos elétricos mantenha o Ponto de Acesso a cerca de 1,60m de altura. Coloque o Access Point em uma estante, armário, ou monte-o na parede.

Advertência: Nunca instale um Access Point dentro de um espaço fechado. Isso causa muita degradação de sinal e poderá causar aquecimento do AP. Mantenha-o em uma área aberta, se possível.

Passo 2: Instale os adaptadores de rede Wireless Siga as instruções da instalação para os adaptadores de rede. A instalação é geralmente simples especialmente quando você usa todos os quipamentos do mesmo fabricante.

Passo 3: Teste o sinal e reposicione o AP se necessário Cada adaptador deve ser conectado

ao Access Point que a instalação é concluida (reinicie o computador). A maioria de fabricantes de

Rede sem fios incluirá um pequeno medidor de sinal com seus adaptadores. Vá para cada sistema e passe alguns minutos observando o medidor para ter certeza de que o sinal é fixo e alto. Se ele

tender a flutuar ou é muito baixo, então talvez você precise mover o Access Point para mais perto. Às vezes alguns centímetros fazem uma grande diferença. A localização ótima de um Access Point é aquela onde você consegue a melhor qualidade e força do sinal para todos os computadores.

ao Access Point que a instalação é concluida (reinicie o computador). A maioria de fabricantes de

Rede sem fios incluirá um pequeno medidor de sinal com seus adaptadores. Vá para cada sistema e passe alguns minutos observando o medidor para ter certeza de que o sinal é fixo e alto. Se ele

tender a flutuar ou é muito baixo, então talvez você precise mover o Access Point para mais perto. Às vezes alguns centímetros fazem uma grande diferença. A localização ótima de um Access Point é aquela onde você consegue a melhor qualidade e força do sinal para todos os computadores.

Dicas de segurança na internet By Toré and kilegals

Quando você sai de casa, certamente toma alguns cuidados para se proteger de assaltos e outros perigos existentes nas ruas. Na internet, é igualmente importante pôr em prática alguns procedimentos de segurança, já que golpes, espionagem e roubo de arquivos e senhas são apenas alguns dos problemas que as pessoas podem ter na Web. É para ajudá-lo a lidar com isso que o InfoWester apresenta a seguir, quinze dicas importantes para você manter sua segurança na internet e em seu computador.

1 - Saia usando Logout, Sair ou equivalente

Ao acessar seu webmail, sua conta em um site de comércio eletrônico, sua página no Orkut, seu home banking ou qualquer outro serviço que exige que você forneça um nome de usuário e uma senha, clique em um botão/link de nome Logout, Logoff, Sair, Desconectar ou equivalente para sair do site. Pode parecer óbvio, mas muita gente simplesmente sai do site fechando a janela do navegador de internet ou entrando em outro endereço. Isso é arriscado, pois o site não recebeu a instrução de encerrar seu acesso naquele momento e alguém mal-intencionado pode abrir o navegador de internet e acessar as informações de sua conta, caso esta realmente não tenha sido fechada devidamente.2 - Crie senhas difíceis de serem descobertas

Não utilize senhas fáceis de serem descobertas, como nome de parentes, data de aniversário, placa do carro, etc. Dê preferência a seqüências que misturam letras e números. Além disso, não use como senha uma combinação que tenha menos que 6 caracteres. O mais importante: não guarde suas senhas em arquivos do Word ou de qualquer outro programa. Se necessitar guardar uma senha em papel (em casos extremos), destrua-o assim que decorar a seqüência. Além disso, evite usar a mesma senha para vários serviços. Mais orientações sobre senhas podem ser encontradas aqui.3 - Mude a sua senha periodicamente

Além de criar senhas difíceis de serem descobertas, é essencial mudá-las periodicamente, a cada três meses, pelo menos. Isso porque, se alguém conseguir descobrir a senha do seu e-mail, por exemplo, poderá acessar as suas mensagens sem que você saiba, apenas para espioná-lo. Ao alterar sua senha, o tal espião não vai mais conseguir acessar as suas informações.4 - Use navegadores diferentes

Se você é usuário do sistema operacional Windows, talvez tenha o hábito de utilizar apenas o navegador Internet Explorer. O problema é que existe uma infinidade de pragas digitais (spywares, vírus, etc) que exploram falhas desse navegador. Por isso, uma dica importante é usar também navegadores de outras empresas, como o Opera e o Firefox, pois embora estes também possam ser explorados por pragas, isso ocorre com uma freqüência menor neles. Se ainda assim preferir utilizar o Internet Explorer, use um navegador alternativo nos sites que você considerar suspeitos (páginas que abrem muitas janelas, por exemplo).5 - Cuidado com e-mails falsos

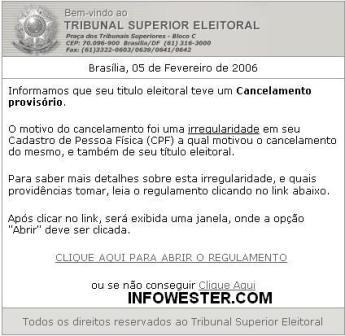

Recebeu um e-mail dizendo que você tem uma dívida com uma empresa de telefonia ou afirmando que um de seus documentos está ilegal, como mostra a imagem abaixo?

Ou, ainda, a mensagem te oferece prêmios ou cartões virtuais de amor? Te intima para uma audiência judicial? Contém uma suposta notícia importante sobre uma personalidade famosa? É provável que se trate de um scam, ou seja, um e-mail falso. Se a mensagem tiver textos com erros ortográficos e gramaticais, fizer ofertas tentadoras ou tem um link diferente do indicado (para verificar o link verdadeiro, basta passar o mouse por cima dele, mas sem clicar), desconfie imediatamente. Na dúvida, entre em contato com a empresa cujo nome foi envolvido no e-mail.

6 - Cuidado com anexos de e-mail

Essa é uma das instruções mais antigas, mesmo assim, o e-mail ainda é uma das principais formas de disseminação de vírus. Tome cuidado ao receber mensagens que te pedem para abrir o arquivo anexo, principalmente se o e-mail veio de alguém que você não conhece. Para aumentar sua segurança, você pode checar o arquivo anexo com um antivírus, mesmo quando estiver esperando recebê-lo.7 - Atualize seu antivírus e seu antispyware

Muita gente pensa que basta instalar um antivírus para o seu computador estar protegido, mas não é bem assim. É necessário atualizá-lo regularmente, do contrário, o antivírus não saberá da existência de vírus novos. Praticamente todos os antivírus disponíveis permitem configurar uma atualização automática. Além disso, use um antispyware com freqüência para tirar arquivos e programas maliciosos de seu computador. Uma boa opção é o Spybot. Assim como o antivírus, o antispyware também deve ser atualizado para que este conheça pragas novas.Em ambos os casos, verifique no manual do software ou no site do desenvolvedor, como realizar as atualizações.

8 - Cuidado ao fazer compras na internet ou usar sites de bancos

Fazer compras pela internet é uma grande comodidade, mas só o faça em sites de venda reconhecidos. Caso esteja interessado em um produto vendido em um site desconhecido, faça uma pesquisa na internet para descobrir se existe reclamações contra a empresa. Um bom serviço para isso é o site Reclame Aqui.Ao acessar sua conta bancária através da internet, também tenha cuidado. Evite fazer isso em computadores públicos, verifique sempre se o endereço do link é mesmo o do serviço bancário e siga todas as normas de segurança recomendadas pelo banco.

9 - Atualize seu sistema operacional

O Windows é o sistema operacional mais usado no mundo e quando uma falha de segurança é descoberta nele, uma série de pragas digitais são desenvolvidas para explorá-la. Por isso, vá em Iniciar / Windows Update e siga as orientações no site que abrir para atualizar seu sistema operacional. Fazer isso uma vez ao mês é suficiente para manter seu sistema operacional atualizado.Se for usuário de outro sistema operacional, como o Mac OS ou alguma distribuição Linux, saiba que essa dica também é válida. Falhas de segurança existem em qualquer sistema operacional, por isso, é importante aplicar as atualizações disponibilizadas pelo desenvolvedor.

10 - Cuidado ao fazer cadastros

Muitos sites exigem que você faça cadastro para usufruir de seus serviços, mas isso pode ser uma cilada. Por exemplo, se um site pede o número do seu cartão de crédito sem ao menos ser uma página de vendas, as chances de ser um golpe são grandes. Além disso, suas informações podem ser entregues a empresas que vendem assinaturas de revistas ou produtos por telefone. Ainda, seu e-mail pode ser inserido em listas de SPAMs.Por isso, antes de se cadastrar em sites, faça uma pesquisa na internet para verificar se aquele endereço tem registro de alguma atividade ilegal. Avalie também se você tem mesmo necessidade de usar os serviços oferecidos pelo site.

Finalizando

Se proteger no "mundo virtual" pode ser um pouco trabalhoso, mas é importante para evitar transtornos maiores. A maioria dos golpes e das "ciladas" pode ser evitada se o usuário estiver atento, por isso é recomendável praticar as dicas mencionadas nesta página. Se quiser ir mais a fundo, o InfoWester possui outras matérias que lidam com segurança:... Garantimos quase que que certamente se você seguir alguns desses passos você estará navegando com muito mais segurança na WEB...

Defeitos Sinalizados de Hadrware By kilegal

Esses defeitos sãpo sinalizados antes que o sistema necessite qualquer informação do sistema operacional.Podem existir dois tipos:sinalizados por mensagens e sinalizados por sons "Beeps"

Defeitos Sinalizados por Beeps

Como os Beeps, as mensagens de erro se alteram em função do fabricante da Bios.

No quadro apresenta-se a tabela da AMI com diversas mensagens e as providências a serem tomadas.

1 Beep(Mensagem de Erro) - Problemas no circuito de Refresh.

Procedimentos a Executar - Trocar memórias RAM por outras sabidamente boas.

2 Beeps(Mensagem de Erro) - Problemas no circuito de Paridade.

Procedimentos a Executar - Trocar memórias RAM por outras sabidamente boas.

3 Beeps(Mensagem de Erro) - Problemas no circuito da memória básica.

Procedimentos a Executar - O primeiro módulo SIMM está com problemas.

4 Beeps(Mensagem de Erro) - Problemas na temporização.

Procedimentos a Executar - Trocar conhecido como 80c206 ou correspondente.

5 Beeps(Mensagem de Erro) - Problemas no microprocessador.

Procedimentos a Executar - Trocar o microprocessador ou está mau encaixado.

6 Beeps(mensagem de Erro) - problemas no controlador de teclado 8042.

Procedimentos a Executar - Verificar a configuração do teclado ou trocar o 8042.

7 Beeps(mensagem de erro) - Problemas no microprocesador.

Procediementos a Executar - Trocar o microprocessador ou chipset.

8 Beeps(mensagem de erro) - Erro de memória de vídeo ou placa interface.

Procedimentos a executar - Trocar as RAM,que pode ser da placa do sistema ou de vídeo.

9 Beeps(mensagem de erro) - Problemas no circuito da ROM BIOS.

procediemtos a executar - Trocar a Rom ou Chipset

10 beeps(mensagem de erro) - Problemas no chipset.

procedimentos a executar - Provavelmente trocar os chipsets.

Código de Som

Nenhum beep - Fonte

Beep Contínuo - Fonte

Beep curtos repetitivos - Fonte

1 beep longo e 1 curto - Placa de sistema

1 beep longo e 2 curtos - Interface de vídeo

1 beep longo e 3 curtos - Interface de vídeo

3 beeps curtos - Interface de vídeo

1 beep longo e 1 curto - Inteface de vídeo

1 beep curto e nada na tela - Monitor ou cabo

nenhum beep - Auto falante

Defeitos Sinalizados por Beeps

Como os Beeps, as mensagens de erro se alteram em função do fabricante da Bios.

No quadro apresenta-se a tabela da AMI com diversas mensagens e as providências a serem tomadas.

1 Beep(Mensagem de Erro) - Problemas no circuito de Refresh.

Procedimentos a Executar - Trocar memórias RAM por outras sabidamente boas.

2 Beeps(Mensagem de Erro) - Problemas no circuito de Paridade.

Procedimentos a Executar - Trocar memórias RAM por outras sabidamente boas.

3 Beeps(Mensagem de Erro) - Problemas no circuito da memória básica.

Procedimentos a Executar - O primeiro módulo SIMM está com problemas.

4 Beeps(Mensagem de Erro) - Problemas na temporização.

Procedimentos a Executar - Trocar conhecido como 80c206 ou correspondente.

5 Beeps(Mensagem de Erro) - Problemas no microprocessador.

Procedimentos a Executar - Trocar o microprocessador ou está mau encaixado.

6 Beeps(mensagem de Erro) - problemas no controlador de teclado 8042.

Procedimentos a Executar - Verificar a configuração do teclado ou trocar o 8042.

7 Beeps(mensagem de erro) - Problemas no microprocesador.

Procediementos a Executar - Trocar o microprocessador ou chipset.

8 Beeps(mensagem de erro) - Erro de memória de vídeo ou placa interface.

Procedimentos a executar - Trocar as RAM,que pode ser da placa do sistema ou de vídeo.

9 Beeps(mensagem de erro) - Problemas no circuito da ROM BIOS.

procediemtos a executar - Trocar a Rom ou Chipset

10 beeps(mensagem de erro) - Problemas no chipset.

procedimentos a executar - Provavelmente trocar os chipsets.

Código de Som

Nenhum beep - Fonte

Beep Contínuo - Fonte

Beep curtos repetitivos - Fonte

1 beep longo e 1 curto - Placa de sistema

1 beep longo e 2 curtos - Interface de vídeo

1 beep longo e 3 curtos - Interface de vídeo

3 beeps curtos - Interface de vídeo

1 beep longo e 1 curto - Inteface de vídeo

1 beep curto e nada na tela - Monitor ou cabo

nenhum beep - Auto falante

Assinar:

Comentários (Atom)